Пять миллионов долларов на просмотре рекламы

2016-12-22 8434 1

Заработать на ложных просмотрах 5 миллионов $

Этапы развития Methbot

В сентябре 2015 года специалисты по противодействию кибер преступности компании White Ops обратили внимание на небольшое количество автоматических действий уникального бота с внутренний подписью “С3”, так как активность его была очень мала, и не приносила никаких негативных последствий, он был помещен на карантин.

Но с октября 2016 года, бот превратился в Methbot и начал расширять сферу своей деятельности при этом агрессивно развиваться. Производительность повысилась до 137 млн. показов рекламы в сутки

Масштабы нанесенного ущерба рекламодателям, поистине беспрецедентны.

Даже Международная киберкриминальная инфраструктура Avalanche не идет не в какое сравнение.

Сравнительная таблица финансового ущерба, причиненного ранее обнаруженными ботнетами.

по версии White Ops| Название бота | тип | цель | средний ущерб (сутки) |

| Methbot | bot farm | имитатор просмотра видео рекламы (Programmatic video advertising) | $3,000,000 |

| ZeroAccess | malware (вредоносные программы) | Мошенничество в сфере майнинга криптовалют (bitcoin mining) | $900,000 |

| Chameleon | malware (вредоносные программы) | Мошенничество (Ad fraud) | $200,000 |

| Avalanche | malware (вредоносные программы) | Кражи личных данных DDOS атаки (Identity theft, access control) | $39,139 |

| Ponmocup | malware (вредоносные программы) | Воровство (Theft) | $27,778 |

| Metuji and Mariposa | malware (вредоносные программы) | Кражи личных данных DDOS атаки (Identity theft, access control) | неизвестно |

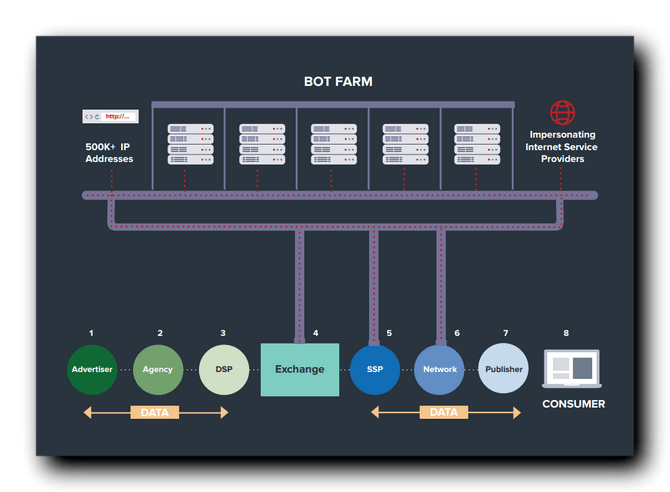

Схема работы индустрии по просмотру видео рекламы основана на автоматизированном расчете между рекламодателем и платформой, размещающей рекламу, в реальном времени, как только пользователи сети запускают видеоролик.

В докладе White Ops говорится, что в конечном итоге сети ботов удалось обмануть систему автоматического расчета путем помещения в систему фальшивых рекламных объявлений, а затем сбора за них денежных средств с рекламодателей.

В итоге рекламодатели платят за рекламу, которую настоящие люди не просматривали.

Специалисты компании публикуют некоторые сведения о деятельности Methbot:

Объем и финансовые последствия от работы Methbot

• $3 до $5 млн дохода в день для операторов. При ежемесячных затратах на операции в $200 тыс. (с учетом современных цен на выделенные серверы).

• Цена просмотра колебалась от $до 3.27 $36.72 С В среднем $13.04

• 200 - 300 млн. фальшивых запросов на видеорекламу.

• 250267 тысяч различных URL-адресов.

• 6111 тысяч доменных имен

Инфраструктура.

• 571904 выделенных Айпи адресов, многие зарегистрированы как провайдеры.

• от 800 до 1200 выделенных серверов, работающих в центрах обработки данных в США и Нидерландах

White Ops приводит пример того, как Methbot подделывает доменное имя.

Снимок из

Передовые технологии, применяемые, чтобы избежать обнаружения.

• Фальшивые клики, движения мыши. Загружает видео через прокси и «проигрывает» в фальшивом окне браузера, имитируя перемещения курсора на экране, клики, прерывания «просмотра» – с обязательным контролем общего времени.

• Манипулирование информацией о геолокации, связанные с IP-адресами под их контролем

• создает поддельные страницы премиум-издателей, используя сфабрикованные списки доменов и URL

• сложный кастомный бот, работающий на Node.js, способный маскироваться под распространенный браузер для персональных компьютеров. (По данным White Ops, этот бот чаще всего выдает себя за Chrome, иногда – за Firefox, Internet Explorer или Safari. )

Главным элементом этой схемы обмана, является своевременная покупка видеорекламы.

«Предположим, что (The New York Times) заранее выкупает площадки для 90% своей рекламы, а остальные 10% попадают на «свободный» рынок и отдаются на откуп посредникам, – пишут исследователи.А значит, нераспроданный запас видеорекламы легко может перехватить Methbot для «показа» своей фейковой аудитории. White Ops полагает, что ботоводы остановили свой выбор на видеоконтенте из-за большей выгоды: за каждый просмотр рекламы такого формата подрядчику платят до 3 центов.

– Это означает, что Coca-Cola, например, потенциально может при определенных условиях, хорошо известных злоумышленникам, отдать деньги за размещение рекламы New York Times, любому претенденту, и такой сценарий ни у кого не вызовет подозрений».

Образец сгенерированных Methbot, URL-адресов

• http://ibtimes.co.uk/video

• http://vogue.com/video

• http://economist.com/video

• http://espn.com/video

• http://www.cbssports.com/CBS_Air_Force_Falcons_Fall_Gear

• http://fortune.com/2016/09/28/department-stores-closings/

• http://foxnews.com/video

*для получения полного списка, пожалуйста, обратитесь к сопроводительным документам.

Читайте также:

Похожие записи, из рубрики:

Комментарии

|

| |