Будучи самым не продуманным слабым звеном в модели безопасности браузера, расширения располагаются между приложением браузера и Интернетом

- О'Кей, Google, я использую Chrome, и я хотел бы получить блокировщик рекламы для него.

- Конечно, зайдите в Chrome Web Store, там буквально сотни блокировщиков рекламы!

- Хм, сотни говорите? Это безопасно? Я слышал, что в прошлом году многие из них оказались поддельными!

- Не беспокойтесь, мы скоро ограничим возможности блокировщиков рекламы, это определенно поможет!

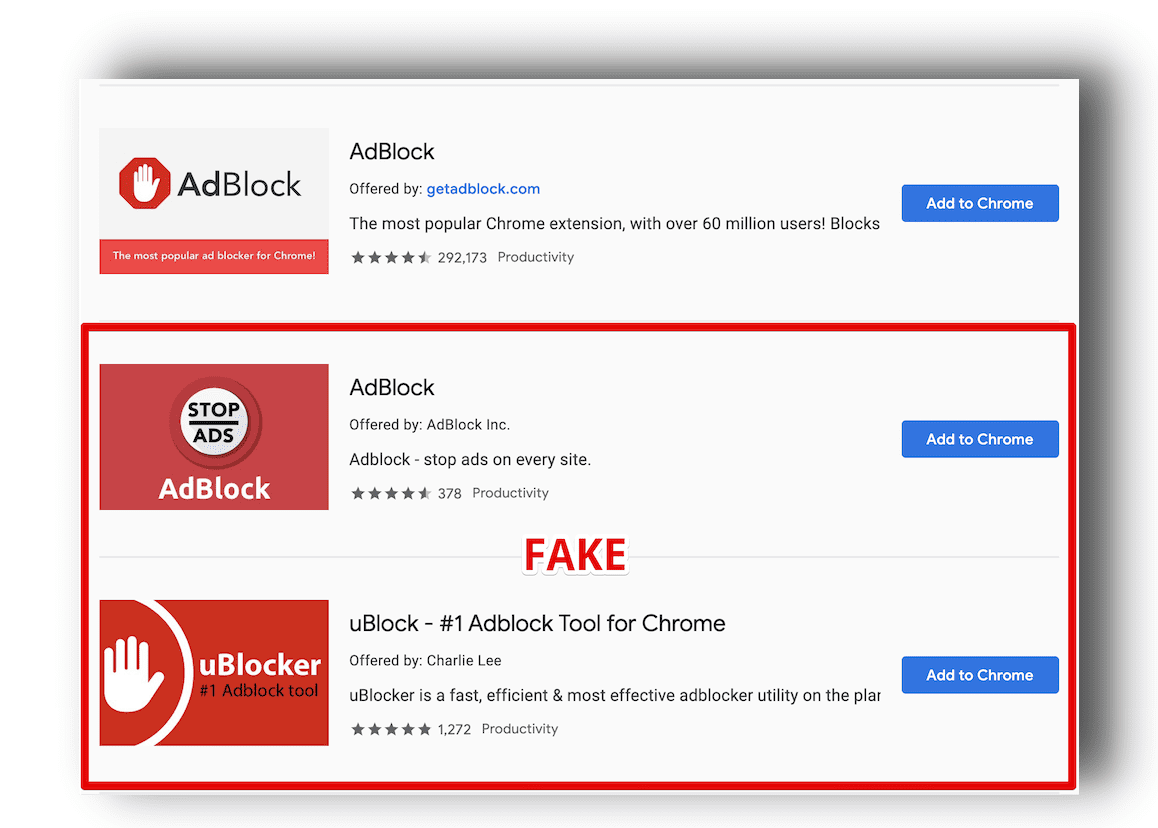

- Да неужели? Это круто, спасибо! Я возьму один из верхней части результатов поиска. Этот «AdBlock» от AdBlock, Inc выглядит законным. У него есть политика конфиденциальности, более 800 000 пользователей, и это от немецкой компании. Или, может быть, я попробую этот «uBlock» от «Charlie Lee»? Пятизвездочный рейтинг, 850 000 пользователей.

Этот «AdBlock» поддельный и вредоносный, и «uBlock» - то же. И есть еще много обманчивых и не очень популярных клонов. Откуда я это знаю? Я потратил довольно много времени на проверку их кода, пытаясь выяснить, что они делают. Реальный вопрос в том, как вы (обычный пользователь) могли бы это узнать?

Для начала, они используют имена двух других очень популярных блокировщиков рекламы, и это само по себе обман и не правильно и должно настораживать.

Сначала эти дополнения просто делают то, что они должны делать - они блокируют рекламу. Они оба основаны на коде оригинального расширения "AdBlock", поэтому качество достаточно хорошее.

Однако, примерно через 55 часов после установки, поведение расширений меняется, и они начинают делать еще кое-что, кроме блокировки рекламы.

Вы спросите, ну и что же происходит? Не вдаваясь в технические подробности получается так: ваш браузер получает специальный «партнерский» cookie. Теперь, если вы совершите покупку на определённом сайте, кто то получит за это комиссию.

Этот метод известен как «Cookie cookie», и в основном это схема мошенничества с рекламой.

И поддельные AdBlock, и uBlock обманывают пользователей, используя имена законных популярных блокировщиков рекламы.

Настоящая цель этих расширений - заполнение Cookie - незаконная схема мошенничества с рекламой.

Масштаб беспрецедентный. Эти два дополнения имеют более 1,6 миллиона «еженедельно активных пользователей», которые были заполнены файлами cookie более 300 сайтов из Alexa входящих в Top 10000. Сложно оценить ущерб, но я бы сказал, что речь идет о миллионах долларов США в месяц.

На самом деле, есть и яркая сторона этого. Теперь, когда эта схема мошенничества раскрыта, владельцы партнерских программ могут проследить за денежным следом и выяснить, кто стоит за этой схемой. Приговоры за наполнение куки реальны, поэтому есть вероятность, что разработчики этих расширений будут нести ответственность.

«Еще одна интересная особенность этого расширения в том, что оно содержит некоторые механизмы самозащиты. Например, оно определяет, открыта ли консоль разработчика, и сразу прекращает все подозрительные действия».

Эта проблема не нова, и подобные случаи были зарегистрированы ранее. Однако, несмотря на это, я не вижу никаких усилий со стороны Google, чтобы решить эту проблему. Кажется, сейчас ситуация еще хуже. По крайней мере, поддельные блокаторы должны были сначала придумать новое имя. Как вы видите, они даже не удосужились это сделать!

Возможно, вы слышали о предложенном Google решении под названием «Манифест V3». Они говорят, что ограничение возможностей расширений улучшит общую производительность, безопасность и конфиденциальность.

Чтобы по-настоящему защитить пользователей, Google должен начать надлежащее применение существующих политик Chrome Web Store.

Год назад я бы сказал, что рецепт прост - устанавливайте расширения только от разработчиков, которым вы доверяете.

Ситуация сейчас хуже, поэтому я хотел бы изменить список рекомендаций, по крайней мере, пока что-то не изменится:

Не верьте тому, что читаете в описании расширения. Имейте в виду, что процесс проверки практически отсутствует, и оно может быть подделкой.

Чтение отзывов пользователей также не поможет. У этих двух расширений были отличные отзывы, и все же они были вредоносными.

Не используйте внутренний поиск в онлайн-магазине, устанавливайте расширения непосредственно с сайтов доверенных разработчиков.

Поскольку расширение браузера получает разрешение на доступ ко всем веб-страницам, которые вы посещаете, оно может делать практически все, включая кражу паролей ваших учетных записей в Интернете . Таким образом, вам всегда рекомендуется устанавливать как можно меньше расширений только от компаний, которым вы доверяете.

P.S. Оба вредоносных расширения, о которых мы упоминали в этой статье, в настоящее время заблокированы в Chrome.

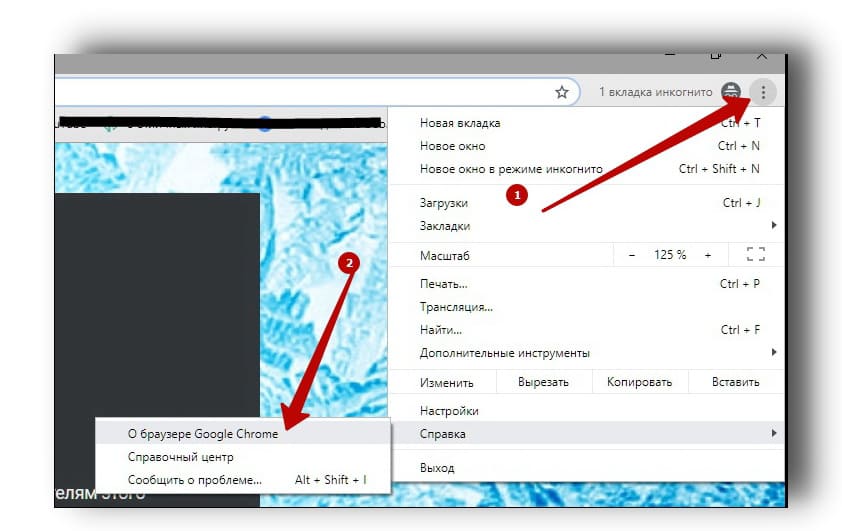

Google выпустила срочное обновление программного обеспечения для своего веб-браузера Chrome и настоятельно призывает пользователей Windows, Mac и Linux немедленно обновить приложение до последней доступной версии.

Здравствуйте Гость.

Пока ещё никто не оставил свой комментарий к статье Мошенничество с файлами cookie и рекламой у фейковых блокировщиков.

Будьте первым, поделитесь мнением.