🚫Взлом учетных записей Fortnite

Играя в виртуальном мире, игроки Fortnite должны наращивать свою выносливость, сражаясь с другими онлайн-игроками за инструменты и оружие, которые обеспечат их безопасность.

Однако в последние несколько недель Check Point Research обнаружила уязвимости в процессе входа в игру, которые могли позволить злоумышленникам захватить учетную запись любого пользователя, просмотреть информацию о его личном счете, приобрести виртуальную внутри игровую валюту и подслушивать внутри игровые разговоры.

Созданная Epic Games, американским разработчиком видеоигр, Fortnite - игра, в которую играют почти 80 миллионов человек по всему миру, и на нее приходится почти половина их (Epic Games) оценочной стоимости в 5–8 млрд долларов.

При таком стремительном росте популярности, не удивительно, что игра уже привлекла внимание киберпреступников, пытающихся обмануть ничего не подозревающих игроков.

Абсолютно новые мошенничества в Королевской битве - Уязвимость входа в Fortnite

Предыдущие способы обмана заключались в заманивании игроков при входе на поддельные веб-сайты, которые обещали генерировать внутриигровую валюту Fortnite 'V-Buck', товар, который обычно можно приобрести только через официальный магазин Fortnite или заработать в самой игре.

Эти сайты поощряют игроков вводить свои учетные данные для входа в систему, а также личную информацию, такую как имя, адрес и данные кредитной карты (обычно это родители игрока), и распространяются с помощью кампаний в социальных сетях, в которых утверждается, что игроки могут «легко заработать деньги» и «быстро заработать».

Однако исследования команды основывались на гораздо более сложном и зловещем методе, который не требовал от пользователя передачи каких-либо данных для входа в систему.

Вместо этого применялись преимущества использования токенов аутентификации Epic Games, совместно с провайдерами единого входа (SSO), такими как Facebook ⃰, Google ⃰, X-Box и другие, которые встроены в процесс входа пользователя в систему Fortnite.

Обычный процесс аутентификации Fortnite

Чтобы пользователь мог войти в Fortnite с помощью третьей стороны, такой как Google или Facebook ⃰, приведенная ниже диаграмма иллюстрирует, как обычно это происходит.

Однако из-за недостатков, обнаруженных в веб-инфраструктуре Epic Games, исследователи смогли выявить уязвимости в процессе аутентификации токена, позволяющие украсть маркер доступа пользователя и выполнить захват учетной записи.

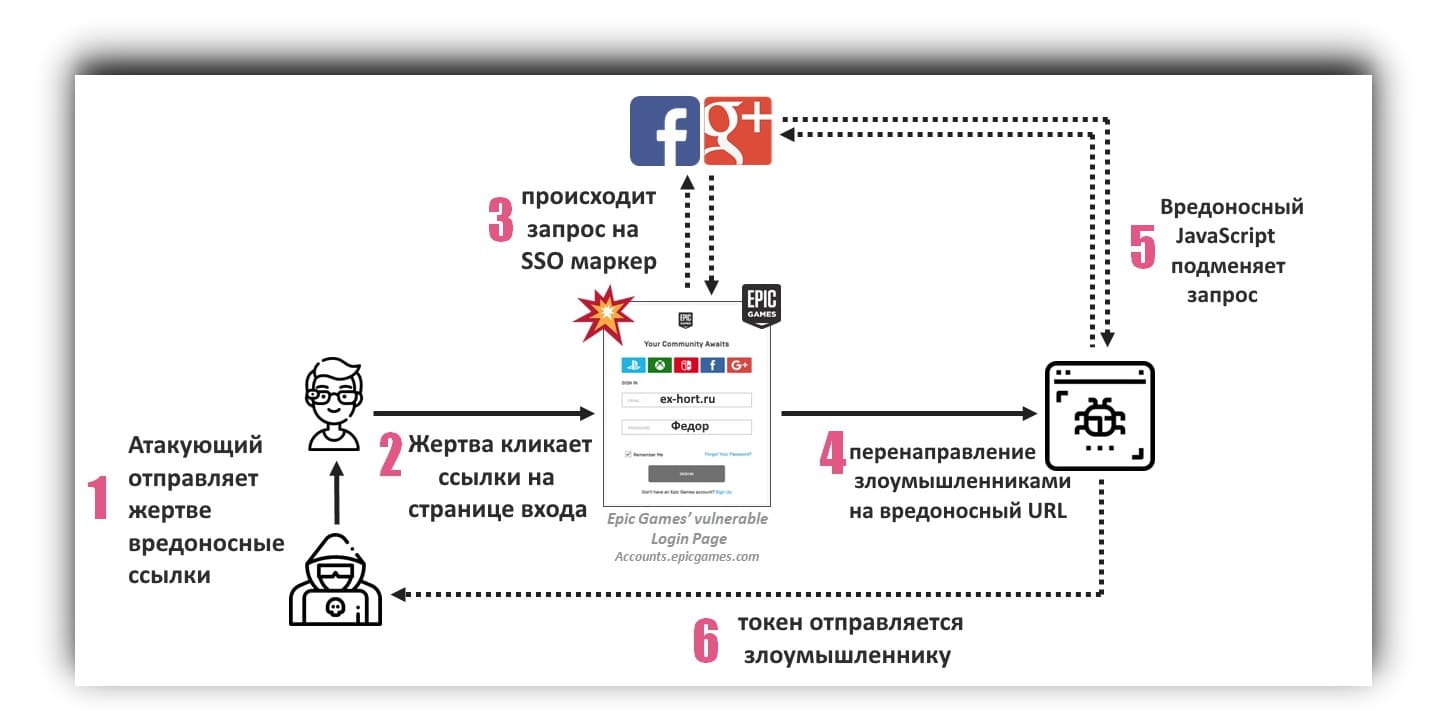

Как работает атака на пользователя во время входа на Fortnite

Ошибка была обнаружена на странице входа в Epic Games, accounts.epicgames.com. Поскольку этот домен не был проверен, он был подвержен злонамеренному перенаправлению. В результате команда исследователей перенаправила трафик на другой, хотя и не используемый, поддомен Epic Games.

Именно на этом поддомене, также содержащем недостатки безопасности, исследовательская группа смогла идентифицировать XSS-атаку для загрузки JavaScript, который отправит вторичный запрос поставщику единого входа, например, Facebook ⃰ или Google+ ⃰, на повторную проверку подлинности.

Поставщик единого входа правильно отправит токен обратно на страницу входа. Однако на этот раз из-за злонамеренного перенаправления токен будет отправлен обратно в контролируемый хакерами поддомен, где злоумышленник сможет собрать токен с помощью своего введенного кода JavaScript.

Чтобы атака была успешной, все, что нужно жертве, это щелкнуть вредоносную фишинговую ссылку, которую злоумышленник отправит им.

Связанные статьи:

- Популярные фишинг-мошенничества: все, что вам нужно знать

- Как обезопасить себя в интернете. Способы, сервисы, рекомендации.

- Как безопасно играть в онлайн игры

Например, чтобы повысить вероятность того, что потенциальная жертва перейдет по этой ссылке, ее можно отправить с бонусом, обещающим бесплатные игровые кредиты. После щелчка, даже если пользователю не нужно вводить учетные данные, злоумышленник немедленно получает его маркер аутентификации Fortnite.

Причиненный ущерб

Теперь, когда токен доступа находится в руках злоумышленника, он может войти в учетную запись пользователя Fortnite и просмотреть любые хранящиеся там данные, включая возможность покупать больше игровой валюты за счет пользователя.

Он также будет иметь доступ ко всем внутри игровым контактам пользователя, а также прослушивать и записывать разговоры, происходящие во время игры.

Само собой разумеется, что наряду с этим массовым вторжением в частную жизнь финансовые риски и потенциал для мошенничества огромны.

Пользователи могут видеть огромные покупки внутриигровой валюты, сделанные с их кредитных карт, когда злоумышленник направляет эту виртуальную валюту для продажи за наличные в реальном мире.

Как бороться с мошенниками

Важно, чтобы организации, имеющие клиентские онлайн-порталы и тому подобное, проводили надлежащие проверки правильности на страницах входа в систему, с которых они обращаются к своим пользователям.

Они также должны проводить тщательные и регулярные гигиенические проверки всей своей ИТ-инфраструктуры, чтобы убедиться, что не оставили в сети устаревшие и неиспользуемые сайты или точки доступа.

Когда злоумышленники постоянно ищут самое слабое звено в сети вашей компании, эти часто неизвестные и незащищенные страницы могут легко стать бэкдором (от англ. back door — «чёрный ход», буквально «задняя дверь») для основной сети вашего предприятия.

Также настоятельно рекомендуется, для пользователей включить двухфакторную аутентификацию. Таким образом, и при входе в свою учетную запись с нового устройства пользователь должен ввести защитный код, который затем отправляется по электронной почте владельцу учетной записи.

Для потребителей, предыдущие мошенничества с участием игры Fortnite дают игрокам повод использовать только официальный сайт при загрузке или покупке дополнений для игр.

Также важно, чтобы родители информировали своих детей об угрозе онлайн-мошенничества и предупреждали их, что киберпреступники сделают все, чтобы получить доступ к личным и финансовым данным, которые могут храниться в онлайн-аккаунте игрока.

Тем не менее, основной вывод:

Заключение

В связи с тем, что в Интернете, особенно в облаке, хранится так много данных, необходимо регулярно пересматривать и улучшать способы доступа к ним. Несмотря на новые правила, такие как GDPR, утечка данных при захвате счетов все еще происходит почти ежедневно, и ущерб, который они наносят, может легко повлиять на то, будет ли организация способна противостоять атакам на другой день.

Для получения полной технической информации об этом исследовании, пожалуйста, посетите Check Point Research.

Facebook ⃰ - РКН: сайт нарушает закон РФ

Здравствуйте Гость.

Пока ещё никто не оставил свой комментарий к статье Множество уязвимостей в онлайн-платформе Epic, привело к захвату аккаунтов.

Будьте первым, поделитесь мнением.