Простые способы защиты от угроз вымогателей

Атаки вымогателей происходят все чаще, цели все крупней.

Все эти новости вышли только в течении недели.

Срочно надо расшифровать данные.

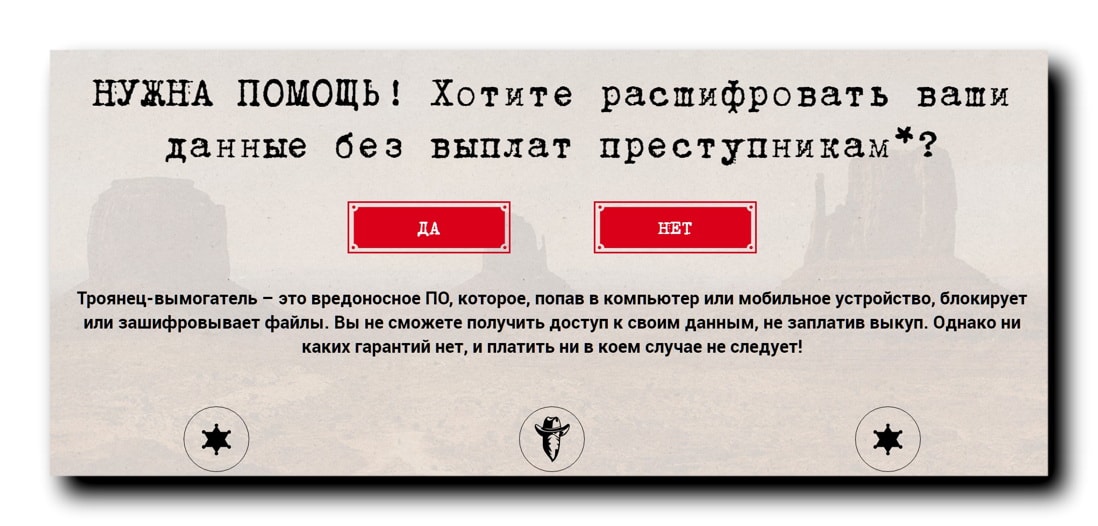

Сайт «No More Ransom» – это результат инициативы Национального подразделения по киберпреступлениями полиции Нидерландов, Европейского центра по борьбе с киберпреступностью Европола и двух антивирусных компаний – «Лаборатории Касперского» и Intel Security – с целью помочь жертвам троянцев-вымогателей снова получить доступ к своим зашифрованным данным, не выплачивая денег преступникам.

РАСШИФРОВАНЫ:

Как действуют программы вымогатели

Программы вымогатели (Ransomware) существует в различных формах более десяти лет. В классическом сценарии, вредоносное программное обеспечение, атакует ваш компьютер, шифрует данные, и не даст вам ключ дешифрования, пока вы не заплатите выкуп.

Как один из вариантов, возможно удержание в заложниках специального оборудования, или клавиатуры.

Но с 2015 года, атакам хакеров - вымогателей все чаще подвергаются крупные организации и системы, а не отдельные лица. На данный момент, суммарный ущерб причиненный вымогателями оценивается в $ 1 млрд в год.

Способ заражения Ransomware не отличается от других видов кибератак, которым подвергаются все корпорации с большими базами данных потребительской информации.

Как программы вымогатели попадают на компьютер

Более половины атак на корпорации, вымогатели начинают с работников использующих устройства для персональных работы. Иногда вирус внедряется из за неосторожного клика одного человека, и поражает всю систему, если этот вредонос написан профессионалом, то он легко может активироваться на многих устройствах одновременно.

Для осуществления такого разнообразия атак, хакеры создали сотни штаммов программ - вымогателей. Некоторые версии представляют собой сложные достижения в области программирования, другие версии вредоносных программ созданы низкоквалифицированными мошенниками и легко блокируются антивирусным программным обеспечением.

Новые способы получения выкупа.

Некоторые новые направления действий программ вымогателей являются довольно оригинальными.

Так недавний вымогатель Popcorn Time, заставлял жертв заразить других людей в качестве альтернативы оплаты.

Другая вредоносная программа под названием Головоломка (Jigsaw), не только требует оплаты, угрожает возможностью передачи данных о всех ваших контактах.

Организации и частные лица, лучше всего могут защитить себя по-прежнему, избегая переходов по непроверенным ссылкам, осторожно относиться к фишинг-атакам, и бороться со спам сообщениями.

Конечно заплатить выкуп преступникам, самый быстрый способ восстановить услугу. Но в следующий раз с вас потребуют еще большую сумму, если вы не будете готовы к отражению новой атаки.

Простые способы защиты от угроз вымогателей

Не полагайтесь на милость хакеров. Если существует вероятность нападения интернет вымогателей, необходимо предпринять простые шаги, чтобы защитить себя и свой бизнес от вредоносных программ.

1. Back UpЛучшей защитой против вымогателей является возможность перехитрить нападавших. Это означает, что необходимо выполнять резервное копирование важных данных ежедневно.

Даже если ваши компьютеры и серверы блокируются, вы не будете вынуждены платить мошенникам, для получения Ваших данных.

2. Просто скажи нет подозрительным сообщениям электронной почты и ссылкамКак определить присутствие вируса во вложении? Щелкните правой кнопкой мыши на вложении электронной почты, и отправьтесь сканировать их на наличие вредоносных программ перед открытием.

3. Администрирование и ограничение прав доступаАдминистративные методы могут использоваться для ограничение права доступа к системным файлам с целью предотвращения действий вредоносных программ и запрет установки без пароля администратора.

Только администраторы могут получать доступ к критически важным сегментам данных с использованием серверов.

Вместо того, чтобы давать тысячам сотрудникам доступ к файлам на одном сервере, администраторы могут разделить сотрудников на более мелкие группы, и в случае если один сервер заблокирован вымогателями, это не повлияет на остальные. Эта тактика вынуждает нападавших искать и блокировать несколько серверов, для эффективности нападения.

4. Получили инфекцию? Отключись.Администраторы должны отключить зараженные системы из корпоративной сети, они должны также отключить Wi-Fi и Bluetooth на компьютерах, чтобы предотвратить распространение вредоносных программ на другие машины с помощью этих устройств.

5. Использовать дешифраторПопулярный дешифратор поможет удалить программу-вымогатель с компьютера прямо сейчас.

Выполните ниже описанные шаги, чтобы удалить эту вредоносную программу с вашего компьютера, если вы были заражены:

1 Прежде всего, сделайте резервную копию всех ваших зашифрованных файлов, чтобы предотвратить любые потери во время процесса.

2 Скачать инструмент дешифрования и извлечь его на свой компьютер.

А. Английский: https://int.down.360safe.com/totalsecurity/TeslaDecryptor.zip

В. Русский: https://int.down.360safe.com/totalsecurity/TeslaDecryptor.RU.zip

3 Запустить Decryptor.exe, а затем выберите зашифрованные файлы для сканирования.

4 Дальше следуйте инструкции, чтобы очистить ваш компьютер.

Думаете, вы и так хорошо защищены? Пройдите наш тест и проверьте, достаточно ли вы знаете о троянах-вымогателях.